Le RGPD : changer notre vision de la protection des données

Mois de la cybersécurité, Octobre 2017

Nous vivons dans un monde numérique, où l’accès à l’information est omniprésent dans nos vies quotidiennes. Toutefois, en raison de cet accès sans précédent, nous sommes de moins en moins en mesure de savoir où se trouvent nos données, qui y a accès, à quoi elles servent et surtout, à la lumière des cas de violations de données médiatisés récemment, de quelle manière elles sont protégées par les organisations.

Même si le gouvernement canadien a réagi à ces inquiétudes en apportant des modifications à la Loi sur la protection des renseignements personnels et les documents électroniques (la « LPRPDE »), il est crucial que les propriétaires d’entreprises canadiens se familiarisent avec les changements réglementaires importants qui se préparent outre-mer et pourraient avoir une incidence sur leurs affaires, notamment le Règlement général sur la protection des données (le « RGPD » ou le « Règlement ») de l’Union européenne (« UE »).

Qu’est-ce que le RGPD?

Dans moins d’un an (plus précisément, le 25 mai 2018), le cadre de protection des données de l’Union européenne subira sa plus importante transformation des deux dernières décennies. En effet, le RGPD remplacera la Directive sur la protection des données (la « directive 95/46/CE » ou « DPD ») par un nouveau cadre réglementaire visant à étendre les obligations auxquelles sont soumises les organisations qui traitent des renseignements personnels ainsi qu’à renforcer le contrôle des citoyens de l’UE sur la collecte et l’utilisation de leurs renseignements personnels.

Le RGPD prévoit que les particuliers ont les droits suivants à l’égard de leurs renseignements personnels[1] :

- le droit à l’information;

- le droit d’accès aux données;

- le droit de rectification;

- le droit à l’oubli;

- le droit à la limitation du traitement;

- le droit à la portabilité des données;

- le droit d’opposition;

- le droit de ne pas faire l’objet d’une décision automatisée (y compris du profilage);

- le droit d’obtenir une explication quant à une décision prise selon une procédure mathématique.

Pour obtenir plus de renseignements sur les répercussions de ces droits, consultez ce lien (en anglais seulement).

Pourquoi les propriétaires d’entreprises canadiens devraient-ils s’intéresser au RGPD?

Le RGPD s’applique à toute organisation – peu importe son lieu de résidence – qui traite des données personnelles de résidents ou de citoyens de l’UE. Reposant sur le principe que la « protection des personnes physiques à l’égard du traitement des données à caractère personnel est un droit fondamental[2] », le RGPD « mettra bientôt la barre encore plus haut[3] » pour les organisations canadiennes qui utilisent ou traitent de telles données.

Pour se conformer au Règlement, les organisations doivent examiner leurs stratégies, leurs politiques et leurs procédures en matière de cybersécurité et de protection des données afin de s’assurer qu’elles ont mis en place des sauvegardes et des contrôles appropriés.

RGPD ou DPD – quelles sont les différences?

Plusieurs changements ou améliorations clés changeront fondamentalement notre perception de la confidentialité et de la protection des données :

Portée élargie

En plus d’assujettir les organisations qui, sans nécessairement exercer des activités dans l’UE, traitent des renseignements de citoyens de l’UE, le RGPD :

- étend la portée des renseignements personnels afin d’englober « toute information se rapportant à une personne physique identifiée ou identifiable[4]», ce qui signifie que des données peuvent être réputées des renseignements personnels même lorsqu’elles ne permettent pas au responsable du traitement d’identifier une personne physique ou qu’elles ont été ainsi classées;

- introduit des dispositions particulières relatives aux « sous-traitants », soit des organisations qui peuvent traiter des renseignements pour le compte d’une autre organisation et à sa demande. Non seulement les sous-traitants devront se conformer aux mêmes règles (adopter des sauvegardes appropriées, effectuer des analyses d’impact régulières, etc.), mais ils seront également assujettis aux mêmes sanctions que les responsables du traitement.

Consentement

En vertu du nouveau Règlement, le consentement du particulier doit désormais être manifesté « de façon libre, spécifique, éclairée et univoque[5] » pour être réputé valide. Le consentement implicite, un élément important du domaine canadien de la protection des renseignements personnels, pourrait ne plus être acceptable dans certaines circonstances. Le RGPD prévoit également des dispositions particulières en ce qui concerne le consentement des enfants (comme l’obtention du consentement de l’autorité parentale).

Notification d’une violation de données

Compte tenu de la possibilité accrue d’une divulgation non autorisée des renseignements personnels, le RGPD contient des dispositions très précises de notification de toute violation de données, qui deviendront la norme pour toutes les organisations de l’EU, quel que soit leur emplacement. Le RGPD exige que les organisations et les entreprises[6] :

- notifient toute violation des données à leur autorité de contrôle dans un délai de 72 heures (lorsque cela est possible);

- avisent les particuliers en cas de perte, de vol ou de fraude de leurs renseignements personnels;

- tiennent à jour un registre de toutes les atteintes à la sécurité des données et soient capables de fournir ledit registre à l’autorité de contrôle sur demande;

- permettent à l’autorité de contrôle d’auditer leurs processus et procédures internes sur demande.

Droit à l’oubli

L’introduction du droit à l’effacement, communément appelé le droit à l’oubli, représente une différence importante entre le DPD et le RGPD. Bien que ce droit puisse être exercé dans des certaines circonstances seulement, il offre à la personne concernée la possibilité de demander la suppression de ses renseignements personnels.

Délégués à la protection des données

Le RGPD exige que les organisations nomment un délégué à la protection des données. Selon le Règlement, ce dernier est responsable de :

- surveiller le respect du Règlement, y compris en ce qui concerne la formation et la sensibilisation du personnel;

- fournir des conseils en ce qui concerne les analyses d’impact ou les réaliser;

- faire office de point de contact pour l’autorité de contrôle.

Responsabilité et gouvernance

La responsabilité et la gouvernance sont deux piliers fondamentaux du RGPD. Pour démontrer leur niveau de responsabilité, on s’attend à ce que les organisations puissent produire ce qui suit :

- des registres détaillés de toutes leurs activités de traitement;

- des preuves des analyses d’impact réalisées avant le traitement;

- des preuves de la mise en œuvre, du test et de l’évaluation des sauvegardes appropriées;

- des preuves de la nomination d’un délégué à la protection des données (tel qu’il est expliqué ci-dessus);

- des registres détaillés de toute violation de données, notamment des notifications à l’autorité de contrôle et aux personnes concernées.

Quel est le risque lié à la non-conformité?

Toute organisation qui omet de se conformer au RGPD est passible d’amendes pouvant s’élever à 20 000 000 EUR ou jusqu’à 4 % de son chiffre d’affaires annuel mondial (selon le plus élevé des deux montants) compte tenu du type de violation. De plus, grâce au RGPD, il sera plus facile pour les personnes concernées (les particuliers) de déposer des réclamations contre des responsables du traitement et des sous-traitants. Il va sans dire que toute organisation assujettie au RGPD doit toujours avoir en tête le RGPD et les risques liés aux infractions à la cybersécurité.

Comment pouvez-vous vous préparer?

Selon la commissaire à l’information du Royaume-Uni, Elizabeth Denham, « nous devrons tous changer notre façon d’envisager la protection des données[7]. » Pour préparer votre organisation en vue de l’entrée en vigueur du RGPD, vous devriez[8] :

- Mobiliser les responsables de la sécurité et de la protection des renseignements personnels de votre organisation

Ces personnes joueront un rôle essentiel en soutenant votre organisation dans l’établissement de sa stratégie générale de conformité et de son cadre de responsabilisation ainsi que dans la détermination des lacunes liées à sécurité et à la protection des renseignements personnels au sein de vos processus existants. En outre, ces personnes peuvent vous aider à identifier votre autorité de contrôle conformément au RGPD et elles pourraient agir en tant que déléguées à la protection des données ou apporter leur aide à la personne ainsi nommée. Si votre organisation ne compte pas déjà de telles personnes au sein de ses rangs, trouvez un conseiller de confiance qui possède ces compétences. Amorcer la conversation tôt dans le processus peut vous aider à être sûr que vous êtes sur la bonne voie. - Identifier et classer les données confidentielles

Comprendre vos données est une première étape essentielle à leur protection. Ce n’est qu’après avoir identifié et classé de telles données que votre organisation peut évaluer l’applicabilité du Règlement (c.-à-d. traitez-vous des renseignements d’identification personnels de citoyens de l’UE?), déterminer les exigences en matière de protection des données que vous conservez et établir le plan de réponse approprié en cas de compromission desdits renseignements. Il est également recommandé, lorsque cela est possible, de rendre anonymes les renseignements confidentiels que l’organisation détient afin de réduire les risques. - Revoir les politiques, les processus et les procédures

Votre organisation doit revoir ses politiques, énoncés et procédures actuels relatifs à la confidentialité, à la sécurité et au traitement des données afin d’assurer le respect aux exigences du Règlement (notamment le traitement des demandes d’accès, l’identification de la base légale de l’organisation aux fins du traitement, l’obtention des consentements nécessaires, la notification des violations, etc.). La mise en œuvre de politiques et de plans efficaces relatifs aux atteintes à la vie privée et à la protection des renseignements personnels permet à votre organisation de se conformer à ses (nouvelles) exigences légales, tout en atténuant le risque global. - Réaliser des évaluations des facteurs relatifs à la vie privéeLes évaluations des facteurs relatifs à la vie privée peuvent aider votre organisation à comprendre a) quels sont les renseignements personnels qu’elle conserve; b) pourquoi ces renseignements sont recueillis et c) de quelle façon ces renseignements seront recueillis, traités et enregistrés. Procéder à une évaluation des facteurs relatifs à la vie privée permet de réduire les risques relatifs à la confidentialité des données qui peuvent survenir dans le cadre des opérations quotidiennes de votre entreprise et de démontrer que toutes les précautions raisonnables d’un point de vue commercial ont été prises dans le but de protéger les renseignements personnels en votre possession. Envisagez également d’incorporer la Protection intégrée de la vie privée[9] à vos activités quotidiennes afin de prévenir de manière proactive tout incident d’atteinte à la vie privée au sein de l’organisation.

- Évaluer les fournisseurs de services

Votre organisation doit passer en revue ses fournisseurs de services actuels. Étant donné que « le degré de cybersécurité d’une entreprise dépend de celui de ses fournisseurs[10] », il est essentiel de déterminer si l’un d’entre eux comporte un niveau de risque inacceptable à cause d’un manque de contrôles, de politiques ou de procédures de sécurité. Il est également conseillé de revoir vos procédures d’approvisionnement et d’incorporer les exigences de cybersécurité et de protection des données à votre processus de sélection et aux contrats de service à venir. Pour les fournisseurs actuels, il est fortement recommandé de modifier les ententes en vigueur afin de refléter les nouvelles exigences réglementaires. - Mettre en œuvre un programme de formation en matière de sensibilisation à la sécurité et à la protection des données

Vous devez planifier des ateliers d’information et fournir aux membres des équipes les documents de référence et le matériel de formation appropriés. Les employés jouent un rôle essentiel lorsque vient le temps d’assurer la protection de votre entreprise et de vos données. Non seulement ils doivent recevoir la formation adéquate sur la façon de recueillir, de traiter et d’enregistrer les données conformément au Règlement (et afin d’empêcher les violations de données), mais ils doivent également savoir comment identifier les éventuelles violations et en faire état. Ils représentent votre première ligne de défense. - Envisager les solutions de gestion des informations et événements de sécurité

Les outils SIEM (Security Information and Event Management) prennent en charge la détection des menaces et la réponse aux incidents à l’aide de la collecte et de l’analyse en temps réel des événements liés à la sécurité ainsi que la production des rapports de conformité. Étant donné que le Règlement exige que les organisations tiennent à jour un registre de toutes les violations, il serait judicieux qu’elles élaborent leurs propres solutions technologiques ou aient recours aux services d’un tiers afin de les appuyer dans leurs efforts de détection et de conformité.

Comment Richter peut-il vous aider?

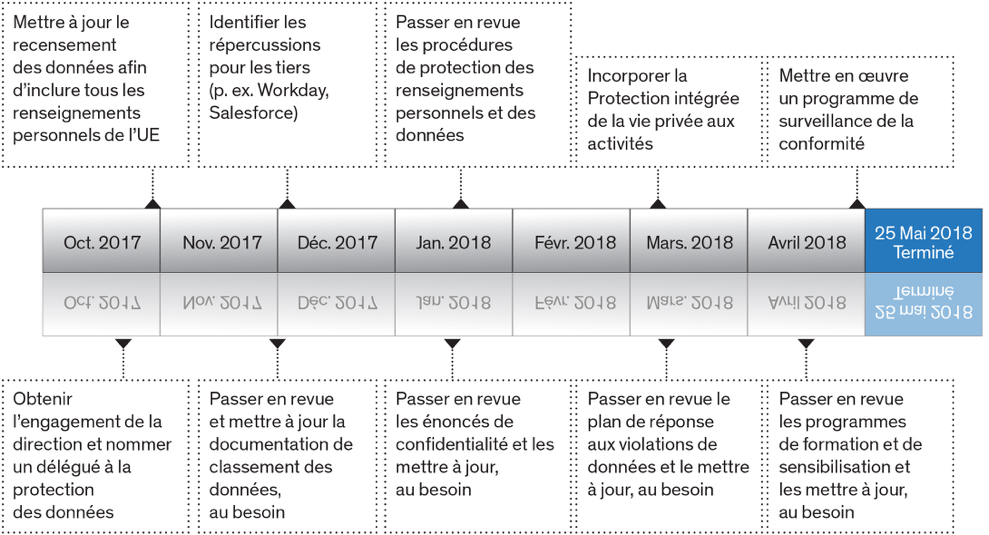

Il n’est pas trop tard! Notre feuille de route sur la conformité au RGPD ci-dessous illustre les tâches que votre organisation devrait effectuer afin de se conformer au RGPD. Le calendrier est présenté à titre indicatif seulement, et nous pouvons aider votre organisation à accomplir ces tâches pour qu’elle soit conforme au Règlement au moment voulu.

Chez Richter, nous avons une équipe de professionnels qui possèdent l’expertise appropriée pour répondre aux besoins de votre organisation. Nous confierons les mandats à des membres de l’équipe qui s’engageront à vous offrir des solutions conformes à vos attentes en matière de qualité élevée. Nos professionnels sont titulaires de titres professionnels pertinents, dont les suivants :

- Certified Information Systems Security Professional (CISSP)

- Certified Information Security Manager (CISM);

- Certified Information Privacy Professional (CIPP).

- Certified in Risk and Information Systems Control (CRISC);

- Certified Cloud Security Professional (CCSP)

- Certified Information Systems Auditor (CISA)

- Comptable professionnel agréé (CPA, CMA), 2001

- Certified Internal Auditor (CIA);

Au sujet de Richter

Richter, qui a été fondé à Montréal en 1926, est un cabinet comptable autorisé qui offre des services de certification, de fiscalité et de gestion de patrimoine, ainsi que des services-conseils financiers dans les domaines de la restructuration organisationnelle, des opérations et de l’insolvabilité, de l’évaluation et du financement d’entreprises, du soutien en matière de litiges financiers, de la gestion des risques et de la cybersécurité, et de la juricomptabilité. Notre engagement envers l’excellence, notre compréhension approfondie des enjeux financiers et nos méthodes pratiques de résolution de problèmes nous ont permis de devenir l’un des plus importants cabinets indépendants d’expertise comptable, de services-conseils organisationnels et de consultation au pays. Richter a des bureaux à Toronto et à Montréal. Vous pouvez nous suivre sur LinkedIn, Facebook ou Twitter.

[1] https://ico.org.uk/for-organisations/data-protection-reform/overview-of-the-gdpr/key-areas-to-consider/

[2] http://ec.europa.eu/justice/data-protection/reform/files/regulation_oj_en.pdf

[3] https://www.priv.gc.ca/fr/nouvelles-du-commissariat/allocutions/2016/sp-d_20160705/

[4] http://ec.europa.eu/justice/data-protection/reform/files/regulation_oj_en.pdf

[5] Ibid.

[6] Ibid.

[7] Citation de Elizabeth Denham, commissaire à l’information, ICO [traduction libre].

[8] https://ico.org.uk/media/1624219/preparing-for-the-gdpr-12-steps.pdf

[9] https://www.ipc.on.ca/wp-content/uploads/Resources/7foundationalprinciples.pdf

[10] http://www.reuters.com/article/us-regulator-cybersecurity-lawsky-idUSKCN0IB03220141022