COVID-19 : une opportunité pour répondre aux besoins de conformité TI

Il va sans dire que la pandémie de la COVID-19 apporte un lot significatif de changements et de défis.

Maintenant plus que jamais auparavant, plusieurs organisations sont confrontées à des obstacles inédits comme le maintien des opérations au quotidien et de la sécurité et de la productivité des employés, le tout en s’adaptant à la nouvelle réalité. Les environnements de contrôle ainsi que les niveaux de qualité de services attendus par les clients n’échappent pas à cette perturbation ni à la nécessité de s’adapter au changement. Nous assistons en fait à une croissance exponentielle de la demande pour les services TI ainsi qu’à une numérisation accélérée des processus de toutes sortes d’organisations. D’ailleurs, de plus en plus d’organisations externalisent en partie, ou même dans certains cas, l’entièreté de leurs processus clés.

Ce qui peut être la cause d’incertitude chez certaines de ces organisations.

En raison des risques et des obstacles accrus, la conformité informatique d’une entreprise doit être solide et sûre. Cela permet non seulement de protéger votre organisation, vos clients et vos données, mais cela peut également contribuer à rendre les opérations plus efficaces et à réduire vos coûts pour améliorer vos résultats financiers.

Une bonne gouvernance et une gestion adéquate des risques exigent de l’organisation qu’elle examine (entre autres) dans quelle mesure les tiers avec lesquels elle mène ses activités (fournisseurs de services) ont un impact sur la sécurité et la conformité de l’organisation.

Que vous évaluiez un fournisseur d’infrastructure (Infrastructure-as-a-Service ou « IaaS »), de plateformes (Platform-as-a-Service ou « PaaS »), de solutions logicielles (Software-as-a-Service ou « SaaS ») ou un centre de données proposant la colocation, il y a de multiples demandes de conformité que vous pouvez faire pour vous assurer qu’ils opèrent de manière sécuritaire et efficace, en plus des certificats qui peuvent démontrer la bonne gestion de leur programme de cybersécurité. Dans certains cas, vous pouvez même envisager demander une évaluation indépendante de conformité avec des normes telles que CSAE 3416 et SSAE 18 avant d’envisager de faire affaire ou de continuer de faire affaire avec ce fournisseur.

Les rapports SOC (« System and Organization Controls ») aident les fournisseurs de services à répondre à ces demandes de conformité. Ils sont émis par un auditeur indépendant comme Richter et permettent aux entreprises (c.-à-d. les clients du fournisseur de services) d’obtenir une assurance sur le processus de prestation de services et le respect des contrôles prédéterminés.

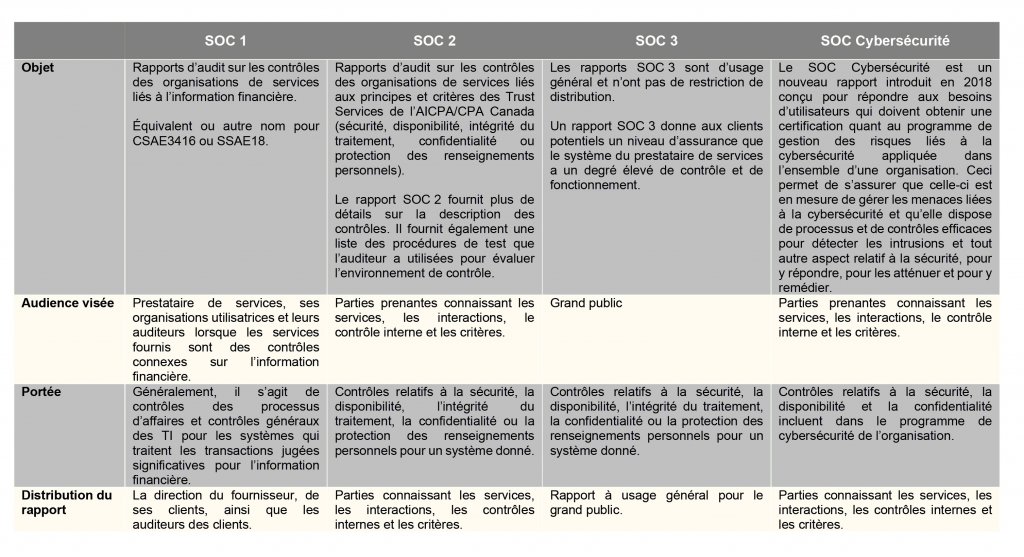

SOC 1, SOC 2, SOC 3, SOC Cybersécurité… Quel est le bon rapport pour vous ?

Tout dépend de vos objectifs et ceux de vos clients. Le tableau suivant met en exergue les principales différences entre les types de rapports :

Comment Richter peut vous aider?

Évaluations de l’état de préparation : Richter évaluera l’état de préparation de votre organisation et aidera à définir le champ d’application en aidant votre organisation à élaborer une description du système à inclure dans la portée du rapport. Nous pouvons également aider en documentant les procédures de contrôle existantes, en identifiant les lacunes potentielles en matière de contrôle et en formulant des recommandations réalistes pour améliorer la situation.

Rapports d’audit SOC : En fonction des exigences de conformité et de la portée de l’audit, un rapport SOC fournira une évaluation indépendante des contrôles internes d’une organisation. Richter aidera à déterminer le type de rapport d’audit dont une organisation de services a besoin et effectuera la vérification connexe conformément aux normes de CPA Canada ou de l’AICPA. Nous offrons des services de certification pour tous les types de rapports SOC (1,2, 3 et Cybersécurité).